ТЕХНИЧЕСКИЕ ПРИЕМЫ. Историческое фехтование

ТЕХНИЧЕСКИЕ ПРИЕМЫ

Приводимый перечень включает в себя наиболее употребимые элементы зареченской школы. Значком (-) помечены несколько базовых элементов, известных и в других клубах.

ПРИЕМЫ ПОДОПЛЕКИ

Подоплека базовая Медведь Суслик Отдых

ПРИЕМЫ ЗАЩИТЫ ДОМИК

Стенка

Отсечка

Слив внешний

Слив внутренний

Веерная защита

Стенка от левши

Отсечка от левши

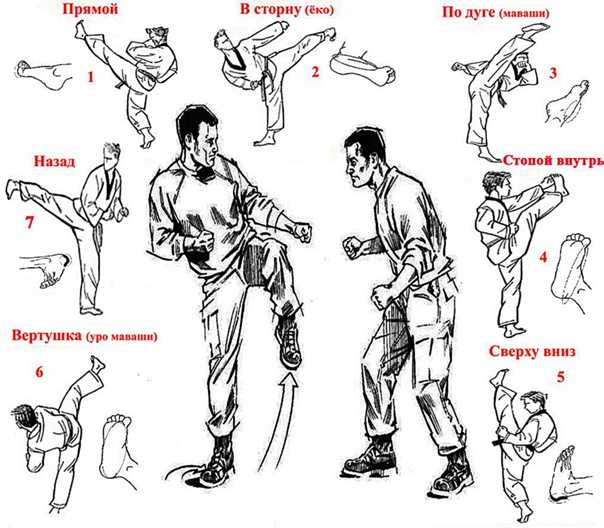

ПРИЕМЫ АТАКИ

Веретено (удар с разворотом на 360 градусов)

Зигзаг (веретено в движении)

Затрещина

Захлест (ожега)

Зацеп навершием

Зацеп щитом (—)

Левая сдвойка (для левши)

Накрут (-)

Обратка (-)

Отмашка (для левши)

Обратный зацеп (для левши)

Петля

Плевок

Плечо

Подъем ошуйный

Подрез (-)

Ребро

Спуск (-)

Сдвойка

Таран

Угол

Фортель (-)

Черпак

ИСХОДНЫЕ ПОЛОЖЕНИЯ (подоплеки)

Промежуточные положения, из которых одинаково удобно проводить действия как оборонительного, так и наступательного характера.

Основным условием успеха является выполнение подоплеки перед входом в «зону досягаемости» противника. Наиболее употребимыми и простыми являются четыре промежуточных положения:

• Базовая подоплека;

• Медведь;

• Суслик;

• Отдых.

БАЗОВАЯ ПОДОПЛЕКА I ступень

Ноги чуть шире плеч. Корпус прямой. Щитовая рука чуть согнута в локте и отведена назад (рука без щита опушена вдоль тела). Кулак боевой руки касается корпуса на уровне пояса или тазобедренного сустава. Острие меча находится на высоте плеча, клинок чуть наклонен к линии атаки.

Главное — не выносите одну из ног вперед! Ступни параллельны, носки и пятки являются углами ровного прямоугольника.

Щитовая рука может отходить от корпуса, однако это положение «готовности» больше настораживает противника.

Лучше опустить щит к подолу и быть готовым защищать уключный уровень мечом.

МЕДВЕДЬ

Глухая защита сверху. Мнимое открытие подола не исключает возможности выполнить молниеносную отсечку (защиту бедра).

СУСЛИК

Рука со щитом опущена и расслаблена. Рука с мечом — у бедра либо тоже опущена вниз. Такая подоплека применима для проведения сдвойки, стенки, плевка. Создает впечатление неумелости бойца. Примененная во второй половине поединка эта подоплека имитирует состояние усталости.

ОТДЫХ

Данная подоплека выполняется подобно суслику, но боевая рука полностью опущена и удерживает меч острием наружу. Возможно выполнение сдвойки, петли-затрещины, отсечки для левши, накрута.

ВХОДЫ В АТАКУ (упреждающие защитные действия)

ДОМИК

На первой схеме даны положения меча и щита. Стрелками обозначены возможные векторы ударов. На второй схеме показано финальное движение руки из базовой подоплеки и положение атакующего меча.

Дугой на рисунке показано обшее перекрытие секторов атаки. Овал обозначает положение щита после его перемещения вниз (в полольный уровень).

СТЕНКА III ступень

Выполняется как домик, но меч располагается рукоятью к верхней кромке шита. Тенденция к внешнему сливу с последующей атакой ошуйным

засечным, накрутом. При отработке этого приема следует следить, чтобы кисть скрывалась за кромкой щита.

Аналогично выполняется домик от левши. Щит перебрасывается к противоположному подолу (под боевую руку). Боевая рука располагается в защите верхнего уровня. После защиты следует быстрое контратакующее движение.

ДОМИК ОТ ЛЕВШИ

Выполняется по той же схеме перекрытия секторов возможной атаки, но переносится на боевую сторону противника-левши.

Органичным продолжением данного действия будет наложение, отмашка, зацеп от левши, подрез, засечный.

СЛИВ ВНЕШНИЙ

(Защита гранью клинка со стороны боевой руки)

В «миг замысла» противника делается движение вперед и в сторону атакующей руки. Меч противника принимается вскользь на клинок и соскальзывает по его грани. Тем самым рука уже находится в стадии замаха. (Доведя замах до максимума, наносится резкий и мощный удар по открывшемуся противник.)

Тем самым рука уже находится в стадии замаха. (Доведя замах до максимума, наносится резкий и мощный удар по открывшемуся противник.)

СЛИВ ВНУТРЕННИЙ

(Защита гранью клинка со стороны небоевой руки)

Действие строится по той же схеме, что и во внешнем, меняется лишь вектор расположения меча. Движение является основой для домика.

Примечание к приемам ДОМИК и СЛИВ I и II ступень

Щит сдвигается до колена и закрывает подол. Меч располагается сверху, защищая плечевой пояс и голову. Конец клинка может лежать на верхней грани щита. Рука находится в состоянии замаха, из которого следует засечный, колун, фортель, захлест.

I ступень обучения допускает использование «домика» как положения, в котором проходит сближение с противником, либо выход из атаки.

II ступень предполагает применение домика как подоплеки исключительно в момент входа в атаку, в «миг замысла» противника. Выход же из атаки происходит резким перемещением с завершающим ударом.

При отработке домика и сливов следует обратить внимание на правильное положение боевой руки. Рука должна быть выдвинута чуть вперед, навстречу атакующему клинку.

Основной ошибкой бывает размещение руки над головой. При этом удар, направленный в голову, попадает в кисть, удерживающую меч. В лучшем случае вы проиграете очко и заработаете неприятное ощущение в пальцах. В худшем случае — травма руки, схождение меча с перчатки в двухочковую зону (голова—корпус). Поэтому следите, чтобы на траектории удара был клинок, а не рука.

На рисунке, на примере внешнего слива показано правильное положение меча и направление контратакующего удара. Он может быть нанесен как по уключному уровню (голова, плечо, область подмышки), так и по подолу (бедро, бок, пояс).

Наглядно иллюстрируется принцип защита — замах.

ОТСЕЧКА

(Защита бедра и бока мечом)

Подоплека медведь. В «миг замысла» противника щит сдвигается вверх и фиксируется в защите торса-головы. Меч перебрасывается вниз к противоположному бедру, образуя сектор защиты, из которого возможно выполнение подъема, обратки, наложения, зацепа щитом.

Меч перебрасывается вниз к противоположному бедру, образуя сектор защиты, из которого возможно выполнение подъема, обратки, наложения, зацепа щитом.

На схеме — взаимоположение меча и щита, образующих сектор глухой защиты. Прием должен отрабатываться до полного автоматизма. Молниеносное выполнение не должно вызывать затруднений.

Стрелками обозначены векторы возможных атак, блокируемых отсечкой. Эффективность приема увеличивается смещением в сторону боевой руки противника, навстречу атаке.

ОТСЕЧКА ОТ ЛЕВШИ

Тоже строится по принципу блокирования сектора возможных атак. Из подоплеки в момент замысла противника проводится резкий перенос щита в защиту уключного уровня, меч просто опускается параллельно бедру.

Перемещение должно проходить по направлению атакующего удара, то есть в ту же сторону, что и в простой отсечке.

АТАКУЮЩИЕ ДЕЙСТВИЯ

СДВОЙКА

(Одновременное действие щитом и мечом в одну сторону) I и II ступени

I ступень.

II ступень. Сдвойка наносится из положения отдых (руки опущены, расслабленное перемещение, эффект усталости). Подоплека вынуждает противника подготовить атаку по уключному уровню (плечо—шея—голова). «Миг замысла» противника и является началом серии ударов. Удар наносится в боевое плечо, ключицу или голову.

Щит бьет в основание меча соперника. На схеме стрелками обозначены векторы возможных ударов, наносимых в зазор между щитами.

ОБРАТКА

Удар обратной (лучевой) гранью клинка. Наносится слева от пояса или от бедра (как правило с подшагом). Подоплека — медведь, отсечка или проваленный засечный одесный.

ПОДЪЕМ ОДЕСНЫЙ (Подрез справа)

Удар под щит соперника. В область бедра, ребер. Подоплека — финт либо опушенный к земле меч.

Подоплека — финт либо опушенный к земле меч.

ПОДЪЕМ ОШУЙНЫЙ (Подрез слева)

Один из редко употребляемых приемов. Причина в том, что его правильное выполнение требует большей отработки, чем подрез справа. При правильном нанесении основная опора приходится на левую ногу, а корпус разворачивается вправо, придавая руке дополнительную энергию. В противном случае удар выглядит неубедительно и не имеет нужной силы. Удар выполняется из-под шита вверх — под атакующую руку. Цель — бедро, бок. Подоплека — медведь, отсечка или проваленный засечный одесный.

НАКРУТ

(Круговой удар со стороны небоевой руки противника)

I ступень допускает исполнение накрута как продолжение засечного одесного по схеме: удар справа—удар слева. Рисунок отражает суть нанесения данного удара, однако необходимо обратить особое внимание на характерное положение руки.

II ступень предполагает выполнение накрута как органичное (слитное) продолжение плевка, подреза-подъема, слива внешнего.

СПУСК

(Удар в бедро-бок)

I ступень

Выполняется в двух вариантах — с финта и с наскока. Прием прост и будет вполне понятен без рисунка.

Спуск с финта. На сближении с противником выполняется «восьмерка» с выводом замаха сверху, и после защитного действия противника наносится удар с резким изменением направления. Главное не затянуть финт—восьмерку! Она должна выглядеть как петля над головой. Чем быстрее финт, тем он выглядит реальней и тем больше вероятность четкой реакции противника.

Спуск с наскока. С дальнего расстояния делается наивный верхний замах и прямолинейное скоростное сближение. В последний момент, когда противник уже не успевает среагировать, удар идет вниз.

ЗАЦЕП ЩИТОМ I ступень

Действие, когда край щита зацепляет и отводит в сторону щит противника. Нарушив таким обра-

зом защиту наносят удар по открывшейся зоне. Легче всего выполняется после подоплеки (подготовительного удара в бедро), когда противник вынужден среагировать на атаку и его шит уже движется вниз.

Выполняется резко, иногда после предварительного удара в бедро, когда противник смещает щит к подолу. При достаточном освоении этого приема зацеп может проводиться и с места (без подготовки). Побочным эффектом является относительная открытость в момент исполнения, поэтому оптимальным моментом исполнения будет финальная фаза удара соперника либо его активное защитное действие.

НАЛОЖЕНИЕ ЩИТА I ступень

Прессинговое действие с целью вывеста противника из равновесия либо сковать его зашиту. После короткого толчка или фиксации щита соперника наносится мощный удар.

Опытные мастера проводят его и как зацеп снаружи, отдавливая щит противника вниз или в сто-

рону. Следует помнить, что правилами запрещено выталкивать противника дольше одной секунды. Поэтому правильное выполнение должно быть достаточно быстрым, когда наложение является связкой между ударами.

Не рекомендуется начинать атаку с этого движения, ибо велик риск получить контратакующий удар по открывшимся зонам.

ПЛЕВОК

(Удар с круговой траекторией клинка и линейной

траекторией рукояти)

II ступень

Молниеносный удар с максимального расстояния (необходимо идеальное чувство дистанции). Правильное выполнение подоплеки должно создавать у противника впечатление безопасности. Как только противник попадает в зону реальной досягаемости, следует взрывной удар (с разворотом корпуса в прямую линию плечи—рука-меч). Удар должен приходиться четко сбоку, по горизонтали стремящейся вниз.

На схемах показаны: конечное положение, руки и траектория движения меча. Стоит обратить внимание на то, что клинок совершает вращательное движение (стрелка), а рукоять движется по прямой (пунктир). Основной движущей силой этого удара является энергия разворота корпуса.

Это, пожалуй, самый быстрый удар достаточной мощности. Быстрее могут выполняться только кистевые удары, значительно уступающие плевку по силе. В некоторых клубах упоминали схожие приемы, утверждая, что такой удар давно известен.

Однако при одновременном тестовом исполнении становилось ясно, что демонстрируемые приемы только отдаленно напоминают плевок и значительно уступают в силе и скорости.

Учитывая это, хочется посоветовать внимательней рассмотреть фазы и ключевые моменты данного приема

ЧЕРПАК

(Воздействие щитом на атакующую руку противника с целью выбивания оружия и выведения его из равновесия) III ступень

Из обычной подоплеки выполняется вход в атаку с домиком. В момент остановки атакующего

клинка, шит накрывает атакующую руку и сворачивает ее вниз-в сторону. В образовавшийся про-гал наносится мошный контратакующий удар.

На схеме показано примерное положение меча и щита при приеме удара на видоизмененный домик. В отличие от простого домика, меч располагается с внутренней стороны щита.

РЕБРО

(Сдвиг щита противника)

II ступень

Подоплека — как правило, щит противника располагается вертикально и поднят на уровень груди. Передняя кромка выдвинута чуть вперед и направлена в сторону вашей щитовой руки.

Передняя кромка выдвинута чуть вперед и направлена в сторону вашей щитовой руки.

Резким движением разверните свой щит чуть горизонтальней, чтобы грани щитов перекрещивались. Одновременно с этим нанесите удар кромкой своего щита в середину кромки щита противника, заставляя щит сдвинуться и открыть торс. Тут же наносите удар в открывшуюся область. На схеме (вид сверху): пунктирный круг акцентирует область контакта щитов. Стрелки показывают вектор сдвига щитов и направление атаки.

ФОРТЕЛЬ

(Удар за щит с неожиданной траекторией и непривычным способом нанесения) III ступень

Относительно сложный удар. На рисунке показан принцип выполнения — атака проводится обратной (лучевой) гранью клинка. Клинок должен двигаться за оборону соперника вдоль плоскости его щита.

ЗАЦЕП ОТ ЛЕВШИ

(Зацеп щита противника задней стороной своего шита)

После входа в атаку или выполнения защитного действия (отсечки от левши или домика от левши) щит продергивается чуть вперед, чтобы задняя его кромка зашла за переднюю кромку щита противника. Мощным и резким рывком защита противника вскрывается для нанесения контратакующего засечного, накрута, подреза.

Мощным и резким рывком защита противника вскрывается для нанесения контратакующего засечного, накрута, подреза.

Удар должен быть слитным продолжением движения щита и использовать инерцию открывающего рывка.

Прием требует виртуозной отработки, идеального чувства дистанции и достаточной физической подготовки. При выполнении этих условий, данная атака практически безнадежна для левши.

Во второй книге будет продолжено рассмотрение технических приемов, характерных для зареченской школы исторического фехтования. Кроме того, предстоит подробное рассмотрение системы создания боевых комбинаций и принципов построения серий ударов.

Особое внимание будет уделено боевому аспекту исторического фехтования, и в частности колющим ударам.

Приборы и методы измерений

Том 13, № 4 (2022)

Средства измерений

Высокочастотный конденсатор с рабочим веществом «изолятор нелегированный кремний изолятор»

Н. А. Поклонский,

И. И. Аникеев,

С. А. Вырко

А. Поклонский,

И. И. Аникеев,

С. А. Вырко

PDF (Eng)

247-255 111

Аннотация

Исследование параметров электрических конденсаторов с различными рабочими веществами представляет интерес для проектирования и создания элементов электроники, в частности для разработки высокочастотных фазосдвигающих цепей.

Цель работы рассчитать высокочастотную электрическую емкость конденсатора с рабочим веществом «изолятор нелегированный кремний изолятор» при различных подаваемых на конденсатор постоянных напряжениях, частотах измерительного сигнала и температурах.

Предложена модель такого конденсатора, в которой слой нелегированного (собственного) кристаллического кремния (i-Si) толщиной 30 мкм отделен от каждого из электродов конденсатора слоем изолятора (диоксида кремния) толщиной 1 мкм.

Рассчитаны зависимости емкости конденсатора от постоянного электрического напряжения U на металлических электродах на нулевой частоте и на частоте измерительного сигнала 1 МГц при абсолютных температурах T = 300 и 400 К. Показано, что действительная часть емкости конденсатора монотонно возрастает, а мнимая часть отрицательна и немонотонно зависит от U при температуре T = 300 К. Увеличение действительной части емкости конденсатора до геометрической емкости оксидных слоев при увеличении температуры обусловлено уменьшением электрического сопротивления слоя i-Si. Вследствие этого с увеличением температуры до 400 К действительная и мнимая части емкости принимают постоянные значения, независящие от U. Емкость слоя i-Si при увеличении как температуры T, так и напряжения U шунтируется электрической проводимостью этого слоя. Определен сдвиг фаз для синусоидального электрического сигнала с частотой 0,3; 1; 10; 30; 100 и 300 МГц, подаваемого на конденсатор при температурах 300 и 400 К.

Показано, что действительная часть емкости конденсатора монотонно возрастает, а мнимая часть отрицательна и немонотонно зависит от U при температуре T = 300 К. Увеличение действительной части емкости конденсатора до геометрической емкости оксидных слоев при увеличении температуры обусловлено уменьшением электрического сопротивления слоя i-Si. Вследствие этого с увеличением температуры до 400 К действительная и мнимая части емкости принимают постоянные значения, независящие от U. Емкость слоя i-Si при увеличении как температуры T, так и напряжения U шунтируется электрической проводимостью этого слоя. Определен сдвиг фаз для синусоидального электрического сигнала с частотой 0,3; 1; 10; 30; 100 и 300 МГц, подаваемого на конденсатор при температурах 300 и 400 К.

Формирование доменной структуры в проектировании открытых информационно-измерительных систем

М. А. Князев

А. Князев

PDF (Rus)

256-262 54

Аннотация

Возможности использования и значение открытых систем при проектировании и создании средств измерения постоянно возрастают. Применение существенно нелинейных моделей, для решения которых методы теории возмущений оказываются недостаточными, находит всё более широкое распространение в задачах математического моделирования такого рода разработок. Используемые при этом модели, а значит и нелинейные уравнения, применяемые для их описания, имеют решения в виде топологически нетривиальных состояний – солитонов, кинков и подобных им объектов. Одним из таких уравнений является уравнение Фишера–Колмогорова– Петровского–Пискунова, применяемое для описания процессов «конвенция-реакция-диффузия», которое находит применение при исследовании процессов самоорганизации и построения структурных формирований в неравновесных открытых системах. Целью настоящей работы являлось построение нового решения модифицированного уравнения Фишера–Колмогорова– Петровского–Пискунова, учитывающего пространственную неоднородность в системе.

Для решения указанной задачи применен прямой метод Хироты решения нелинейных уравнений в частных производных, в который внесены некоторые дополнительные ограничения.

Построено в явном виде новое топологически нетривиальное решение модифицированного уравнения Фишера–Колмогорова–Петровского–Пискунова в виде одиночного кинкоподобного объекта и приведены аргументы в пользу того, что полученное решение является устойчивым относительно малых возмущений.

В результате проведенного математического моделирования показана возможность возникновения в системе, описываемой модифицированным уравнением Фишера–Колмогорова– Петровского–Пискунова, доменной структуры.

Методы измерений, контроля, диагностики

Возможности использования амплитудно-угловых характеристик поверхностных и подповерхностных волн для контроля материалов с поверхностно упрочнённым неоднородным слоем

А. Р. Баев,

M. В. Асадчая,

А. Л. Майоров,

О. С. Сергеева,

Н. В. Деленковский

В. Асадчая,

А. Л. Майоров,

О. С. Сергеева,

Н. В. Деленковский

PDF (Eng)

263-275 43

Аннотация

Повышение эффективности ультразвукового контроля упрочненных поверхностных слоев металлоизделий с неоднородной структурой, полученных по различным технологиям, является актуальной проблемой опытно-промышленного производства. Целью данной работы являлось исследование возможностей измерения глубины поверхностного неоднородного слоя стальных объектов на основе использования амплитудных и амплитудно-угловых характеристик поверхностных и подповерхностных поперечных волн.

Проведён анализ ультразвуковых методов контроля физико-механических свойств металлов с использованием поверхностных и подповерхностных волн и экспериментально исследованы амплитудно-угловые характеристики поверхностных волн, максимальный угол которых увеличивается на 3°

при изменении безразмерной глубины слоя hλ от нуля до 0,82. Впервые предложено использовать в качестве коррелирующих параметров с глубиной упрочнённого слоя отношение нормированных амплитуд поверхностных волн, взятых под определёнными углами на кривой амплитудно-угловой характеристики, полученной в эхо-режиме. В результате проведённых исследований была выявлена возможность

Впервые предложено использовать в качестве коррелирующих параметров с глубиной упрочнённого слоя отношение нормированных амплитуд поверхностных волн, взятых под определёнными углами на кривой амплитудно-угловой характеристики, полученной в эхо-режиме. В результате проведённых исследований была выявлена возможность

использования преобразователей с фазированной решёткой для решения вышеуказанных задач.

Исследовано влияние глубины упрочнённого слоя, изменяющейся от нуля до пяти в рабочем диапазоне частот 1,8–10 МГц, на особенности эффекта преломления (в том числе интерференции) и импенданса амплитуды подповерхностной волны на акустической базе, что позволило установить условия, обеспечивающие определение глубины упрочнённого слоя.

Предложены схемные решения для повышения эффективности контроля свойств поверхностных слоев металлических изделий на основе использования малоапертурных преобразователей и ультразвуковых отражателей, позволяющих формировать поля поверхностных волн различной направленности.

Моделирование электрофизических параметров элементов флеш-памяти методом Монте-Карло

О. Г. Жевняк, В. М. Борздов, А. В. Борздов, А. Н. Петлицкий

PDF (Eng)

276-280 51

Аннотация

В основе функционирования современных элементов флеш-памяти лежат процессы переноса электронов в проводящем канале кремниевых МОП-транзисторов с плавающим затвором. Целью данной работы являлось проведение вычислительного эксперимента по расчёту подвижности электронов и изучению влияния на подвижность фононного рассеяния и рассеяния на ионизированной примеси, а также расчёт паразитного туннельного тока и тока в проводящем канале элемента флеш-памяти. Проведение вычислительного эксперимента на этапе разработки и проектирования элементов флеш-памяти позволит выработать рекомендации для оптимизации параметров прибора, определяющих быстродействие и надёжность его работы.

Путем численного моделирования электронного переноса в элементе флеш-памяти методом Монте-Карло рассчитаны такие электрофизические параметры, характеризующие перенос, как подвижность, средняя энергия электронов, а также плотность туннельного тока и тока в канале прибора. Изучено влияние процессов рассеяния на фононах и ионизированной примеси на подвижность электронов в канале. Показано, что вблизи области стока происходит существенное снижение подвижности электронов, обусловленное процессами рассеяния на фононах, а также наблюдается рост паразитного туннельного тока, что приводит к ухудшению рабочих характеристик прибора.

Разработанная программа моделирования может быть использована при компьютерном проектировании элементов флеш-памяти с целью оптимизации их конструкции и улучшения электрических характеристик.

Концепция векторных многокомпонентных физических величин, модели и метод измерения

В. Н. Нестеров

PDF (Eng)

281-290 37

Аннотация

Представлен новый взгляд на векторную физическую величину как на величину многокомпонентную. Каждая из компонентов упомянутых многокомпонентных величин может нести важную и даже уникальную информацию об источниках и причинах их возникновения. Рассмотрение векторной величины как величины многокомпонентной привело к необходимости формирования соответствующей концепции. Представлены три положения концепции, которые заключаются в следующем: векторные многокомпонентные физические величины рассматриваются как функции множества составляющих их информативных компонентов; функции связи названных информативных компонентов в моделях многокомпонентных физических величин определяются законами векторной алгебры; информационные модели векторных многокомпонентных физических величин допускают альтернативное представление информативных составляющих в зависимости от выбранной системы координат.

Каждая из компонентов упомянутых многокомпонентных величин может нести важную и даже уникальную информацию об источниках и причинах их возникновения. Рассмотрение векторной величины как величины многокомпонентной привело к необходимости формирования соответствующей концепции. Представлены три положения концепции, которые заключаются в следующем: векторные многокомпонентные физические величины рассматриваются как функции множества составляющих их информативных компонентов; функции связи названных информативных компонентов в моделях многокомпонентных физических величин определяются законами векторной алгебры; информационные модели векторных многокомпонентных физических величин допускают альтернативное представление информативных составляющих в зависимости от выбранной системы координат.

Представлена математическая модель векторной многокомпонентной физической величины. Данная модель является основополагающей и непосредственно вытекает из сформулированных выше положений концепции. Модель может быть применена при описании многокомпонентных перемещений и деформаций, которые претерпевают и простые, и сложные объекты. Примером сложного объекта может быть модель манипулятора универсального промышленного робота. Показано пространство моделирования многокомпонентных перемещений простых объектов. Информационные модели векторных многокомпонентных физических величин позволяют альтернативно представлять информативные составляющие, а задача построения таких моделей сложна и не однозначна. Поэтому в статье предложен формальный аппарат синтеза таких моделей, который основан на определённых правилах и соглашениях. Представлены теоретические основы метода оптических измерений информативных составляющих многокомпонентных перемещений и деформаций простых объектов, который предполагает использование многомерных тестовых объектов.

Примером сложного объекта может быть модель манипулятора универсального промышленного робота. Показано пространство моделирования многокомпонентных перемещений простых объектов. Информационные модели векторных многокомпонентных физических величин позволяют альтернативно представлять информативные составляющие, а задача построения таких моделей сложна и не однозначна. Поэтому в статье предложен формальный аппарат синтеза таких моделей, который основан на определённых правилах и соглашениях. Представлены теоретические основы метода оптических измерений информативных составляющих многокомпонентных перемещений и деформаций простых объектов, который предполагает использование многомерных тестовых объектов.

Зарядочувствительный метод исследования деформационных процессов

К. B. Пантелеев,

В. А. Микитевич,

А. И. Свистун,

Р. И. Воробей,

О. К. Гусев,

А. Л. Жарин

И. Воробей,

О. К. Гусев,

А. Л. Жарин

PDF (Rus)

291-301 56

Аннотация

В качестве информационного параметра об изменении состояния материала под действием механических напряжений может быть использован поверхностный электростатический потенциал (заряд). Целью работы являлась отработка методик исследования деформационных процессов в металлических и полимерных материалах с использованием зарядочувствительного метода.

Проведены экспериментальные исследования деформационных процессов при растягивающих, сжимающих и ударных нагрузках на образцах различных материалов: алюминиевый сплав марки АМг2, сталь марки 08ПС, полиэтилен высокого давления марки 12203-250 и образцы композиционных материалов на его основе, фторопласт-4. В качестве метода исследований использовался анализ изменений относительных значений работы выхода электрона поверхности в случае металлов и поверхностного электростатического потенциала в случае матричных и композиционных полимерных материалов. В качестве средств измерений использовалась сканирующая модификация зарядочувствительного зонда.

В качестве средств измерений использовалась сканирующая модификация зарядочувствительного зонда.

Результаты экспериментальных исследований материалов в напряжённо-деформированном состоянии демонстрируют высокую эффективность предложенного метода. Методика исследований позволяет обнаруживать локальные изменения поверхностного потенциала материала в области действия деформаций, которые не обнаруживаются в макроскопическом масштабе с использованием стандартных методов. Полученные результаты могут служить базой для разработки новых методов и методик исследования механических свойств как металлов, так и диэлектрических материалов.

Оценка состояния электрических машин на основе математического моделирования дефектообразования в обмотках

А. B. Исаев, Ю. В. Суходолов, Д. В. Балахонов

PDF (Rus)

302-313 37

Аннотация

Максимально качественная и своевременная диагностика состояния обмоток электрических машин различного типа, в том числе и обмоток асинхронных двигателей, область применения которых с каждым годом увеличивается, является актуальной проблемой. Среди существующих методов диагностики в настоящее время наиболее перспективными являются способы, основанные на методах анализа резонансных процессов, протекающих в электрических машинах. Целью работы являлась оценка возможности применения резонансных процессов, протекающих в электрических машинах, для качественной диагностики состояния их обмоток на примере асинхронных двигателей, построение математических моделей дефектообразования в обмотках, позволяющих описать дефектообразование в обмотках, и анализ отклонения математических моделей относительно полученных экспериментальных результатов.

Среди существующих методов диагностики в настоящее время наиболее перспективными являются способы, основанные на методах анализа резонансных процессов, протекающих в электрических машинах. Целью работы являлась оценка возможности применения резонансных процессов, протекающих в электрических машинах, для качественной диагностики состояния их обмоток на примере асинхронных двигателей, построение математических моделей дефектообразования в обмотках, позволяющих описать дефектообразование в обмотках, и анализ отклонения математических моделей относительно полученных экспериментальных результатов.

Проведён анализ влияния уровня межвитковых сопротивлений, количества замкнутых витков и местоположение замкнутых витков в секциях на фазочастотные характеристики обмоток асинхронных двигателей различного класса. Получены математические модели фазочастотных характеристик, определены коэффициенты полиномов и оценено относительное расхождение этих математических зависимостей относительно экспериментальных данных в зависимости от рассматриваемых параметров, характеризующих дефекты в обмотках катушек электрических машин.

Полученные математические модели дефектообразования в обмотках и коэффициенты для этих зависимостей могут служить основой для построения автоматизированных контрольнодиагностических систем для проверки состояния обмоток электрических машин, в том числе и оценки остаточного ресурса их работы.

Контент доступен под лицензией Creative Commons Attribution 4.0 License.

ISSN 2220-9506 (Print)

ISSN 2414-0473 (Online)

Что такое социальная инженерия | Методы атак и методы предотвращения

Что такое социальная инженерия

Социальная инженерия — это термин, используемый для обозначения широкого спектра злонамеренных действий, осуществляемых посредством взаимодействия между людьми. Он использует психологические манипуляции, чтобы заставить пользователей совершать ошибки безопасности или выдавать конфиденциальную информацию.

Атаки социальной инженерии происходят в один или несколько этапов. Преступник сначала исследует предполагаемую жертву, чтобы собрать необходимую справочную информацию, такую как потенциальные точки входа и слабые протоколы безопасности, необходимые для продолжения атаки. Затем злоумышленник пытается завоевать доверие жертвы и создать стимулы для последующих действий, нарушающих правила безопасности, таких как раскрытие конфиденциальной информации или предоставление доступа к важным ресурсам.

Преступник сначала исследует предполагаемую жертву, чтобы собрать необходимую справочную информацию, такую как потенциальные точки входа и слабые протоколы безопасности, необходимые для продолжения атаки. Затем злоумышленник пытается завоевать доверие жертвы и создать стимулы для последующих действий, нарушающих правила безопасности, таких как раскрытие конфиденциальной информации или предоставление доступа к важным ресурсам.

Жизненный цикл атаки социальной инженерии

Что делает социальную инженерию особенно опасной, так это то, что она полагается на человеческие ошибки, а не на уязвимости в программном обеспечении и операционных системах. Ошибки, совершаемые законными пользователями, гораздо менее предсказуемы, поэтому их сложнее выявить и предотвратить, чем вторжение с использованием вредоносного ПО.

Методы атак социальной инженерии

Атаки социальной инженерии бывают разных форм и могут выполняться везде, где задействовано взаимодействие с человеком. Ниже приведены пять наиболее распространенных форм атак с использованием цифровой социальной инженерии.

Ниже приведены пять наиболее распространенных форм атак с использованием цифровой социальной инженерии.

Как следует из названия, при атаке приманки используется ложное обещание, чтобы возбудить жадность или любопытство жертвы. Они заманивают пользователей в ловушку, которая крадет их личную информацию или заражает их системы вредоносными программами.

Самая отвратительная форма травли использует физические носители для распространения вредоносных программ. Например, злоумышленники оставляют приманку — обычно зараженные вредоносным ПО флэш-накопители — в заметных местах, где потенциальные жертвы наверняка их увидят (например, в ванных комнатах, лифтах, на парковке целевой компании). Приманка имеет аутентичный вид, например, этикетка, представляющая ее как список заработной платы компании.

Жертвы подхватывают наживку из любопытства и вставляют ее в рабочий или домашний компьютер, в результате чего в системе происходит автоматическая установка вредоносных программ.

Мошенничество с травлей не обязательно должно происходить в физическом мире. Интернет-формы приманки состоят из заманчивой рекламы, которая ведет на вредоносные сайты или побуждает пользователей загружать зараженное вредоносным ПО приложение.

ScarewareScareware предполагает бомбардировку жертв ложными тревогами и фиктивными угрозами. Пользователей вводят в заблуждение, полагая, что их система заражена вредоносным ПО, побуждая их устанавливать программное обеспечение, которое не приносит реальной пользы (кроме злоумышленника) или само является вредоносным ПО. Scareware также называют программным обеспечением для обмана, мошенническим программным обеспечением для сканирования и мошенническим ПО.

Распространенным примером пугающего ПО являются выглядящие законно всплывающие баннеры, появляющиеся в вашем браузере во время работы в Интернете и отображающие такой текст, как «Возможно, ваш компьютер заражен вредоносными программами-шпионами». Он либо предлагает установить инструмент (часто зараженный вредоносным ПО) для вас, либо направляет вас на вредоносный сайт, где заражается ваш компьютер.

Он либо предлагает установить инструмент (часто зараженный вредоносным ПО) для вас, либо направляет вас на вредоносный сайт, где заражается ваш компьютер.

Scareware также распространяется через спам по электронной почте, который рассылает ложные предупреждения или предлагает пользователям покупать бесполезные/вредные услуги.

ПретекстингЗдесь злоумышленник получает информацию с помощью серии искусно сфабрикованных лжи. Мошенничество часто инициируется преступником, который делает вид, что ему нужна конфиденциальная информация от жертвы для выполнения важной задачи.

Злоумышленник обычно начинает с установления доверительных отношений со своей жертвой, выдавая себя за коллег, полицейских, банковских и налоговых служащих или других лиц, обладающих правом знать. Претекстировщик задает вопросы, которые якобы необходимы для подтверждения личности жертвы, с помощью которых они собирают важные личные данные.

С помощью этой аферы собирается всевозможная соответствующая информация и записи, такие как номера социального страхования, личные адреса и номера телефонов, телефонные записи, даты отпуска сотрудников, банковские записи и даже информация о безопасности, связанная с физическим предприятием.

Как один из самых популярных типов атак социальной инженерии, фишинг – это кампании по электронной почте и текстовым сообщениям, направленные на создание у жертв чувства безотлагательности, любопытства или страха. Затем он подталкивает их к раскрытию конфиденциальной информации, переходу по ссылкам на вредоносные веб-сайты или открытию вложений, содержащих вредоносное ПО.

Примером может служить электронное письмо, отправляемое пользователям онлайн-службы, которое предупреждает их о нарушении политики, требующем немедленных действий с их стороны, например обязательной смены пароля. Он содержит ссылку на нелегитимный веб-сайт, внешне почти идентичный легитимной версии, предлагающий ничего не подозревающему пользователю ввести свои текущие учетные данные и новый пароль. После отправки формы информация отправляется злоумышленнику.

Учитывая, что идентичные или почти идентичные сообщения отправляются всем пользователям в рамках фишинговых кампаний, их обнаружение и блокировка намного проще для почтовых серверов, имеющих доступ к платформам обмена угрозами.

Это более целенаправленная версия фишинговой аферы, при которой злоумышленник выбирает конкретных лиц или предприятия. Затем они адаптируют свои сообщения на основе характеристик, должностей и контактов, принадлежащих их жертвам, чтобы сделать их атаку менее заметной. Целевой фишинг требует от злоумышленника гораздо больше усилий, и на его осуществление могут уйти недели и месяцы. Их намного сложнее обнаружить, и они имеют более высокие показатели успеха, если они сделаны умело.

Сценарий целевого фишинга может включать злоумышленника, который, выдавая себя за ИТ-консультанта организации, отправляет электронное письмо одному или нескольким сотрудникам. Оно сформулировано и подписано точно так же, как обычно делает консультант, тем самым обманывая получателей, заставляя их думать, что это подлинное сообщение. Сообщение предлагает получателям изменить свой пароль и предоставляет им ссылку, которая перенаправляет их на вредоносную страницу, где злоумышленник теперь получает их учетные данные.

Профилактика социальной инженерии

Социальные инженеры манипулируют человеческими чувствами, такими как любопытство или страх, для осуществления планов и заманивания жертв в свои ловушки. Поэтому будьте осторожны всякий раз, когда вы чувствуете тревогу из-за электронного письма, предложения, размещенного на веб-сайте, или когда вы сталкиваетесь с бродячими цифровыми медиа. Бдительность может помочь вам защитить себя от большинства атак социальной инженерии, происходящих в цифровом мире.

Кроме того, следующие советы могут помочь повысить вашу бдительность в отношении взломов социальной инженерии.

- Не открывайте электронные письма и вложения из подозрительных источников. – Если вы не знаете отправителя, вам не нужно отвечать на электронное письмо. Даже если вы знаете их и с подозрением относитесь к их сообщениям, перепроверьте и подтвердите новости из других источников, например, по телефону или непосредственно с сайта поставщика услуг.

Помните, что адреса электронной почты постоянно подделываются; даже электронное письмо, якобы пришедшее из надежного источника, на самом деле могло быть инициировано злоумышленником.

Помните, что адреса электронной почты постоянно подделываются; даже электронное письмо, якобы пришедшее из надежного источника, на самом деле могло быть инициировано злоумышленником. - Использовать многофакторную аутентификацию — одна из самых ценных частей информации, которую ищут злоумышленники, — учетные данные пользователя. Использование многофакторной аутентификации помогает обеспечить защиту вашей учетной записи в случае компрометации системы. Imperva Login Protect – это простое в развертывании решение для двухфакторной аутентификации, которое может повысить безопасность учетной записи для ваших приложений.

- Остерегайтесь заманчивых предложений – Если предложение звучит слишком заманчиво, дважды подумайте, прежде чем принимать его как факт. Погуглив тему, вы сможете быстро определить, имеете ли вы дело с законным предложением или с ловушкой.

- Обновляйте антивирусное и антивредоносное ПО. – Убедитесь, что автоматические обновления активированы, или сделайте привычкой загружать последние сигнатуры каждый день в первую очередь.

Периодически проверяйте, установлены ли обновления, и сканируйте систему на наличие возможных инфекций.

Периодически проверяйте, установлены ли обновления, и сканируйте систему на наличие возможных инфекций.

5 советов по использованию технических оценок на собеседованиях

Собеседование при приеме на работу по-прежнему является стандартным способом оценки соответствия кандидата должности. Тем не менее, удивительно, как мало менеджеров по найму проводят техническую оценку во время собеседования.

Кандидаты, как правило, ненавидят технические оценки, и само упоминание о них часто заставляет кандидата отправиться на пожарную лестницу, но часто это происходит потому, что многие оценки плохо организованы, плохо доведены до сведения и непрофессионально проводятся командой по найму. Поверьте мне, технические оценки могут быть полезны как кандидату, так и интервьюеру.

(Примечание: когда я упоминаю техническую оценку, это не просто означает написание кода. Это может быть подготовка презентации, написание презентации, создание дизайна и т. д.)

Вот 5 советов для менеджеров по найму, использующих технические оценки на собеседованиях.

Совет 1. Убедитесь, что техническая оценка соответствует должности

Есть что-то действительно раздражающее в том, что вас оценивают на собеседовании по роли (и набору навыков), отличной от рекламируемой. Такое случается часто, и многие кандидаты уходят с собеседования расстроенными и раздраженными.

Однажды я присутствовал на собеседовании на роль владельца продукта в крупной известной консалтинговой фирме. Когда я пришел на собеседование, я должен был сдать экзамен. Оценка представляла собой упражнение по кодированию программного обеспечения… только я не кодил, и для этой роли не требовался кто-то, кто умел кодировать. Даже интервьюер выразил озабоченность по поводу необходимости такой оценки. Это раздражало.

Кто-то, кого я тренировал, был на собеседовании, когда менеджер по найму задал случайное упражнение по программированию. Роль не нуждалась в кодировании, и при этом она не была указана как ужасная «приятно иметь». Они потратили время, усилия и день отпуска, чтобы прийти на собеседование, но ушли, чувствуя себя обманутыми и обманутыми. Это обычное дело.

Это обычное дело.

Вбрасывание технических оценок, не имеющих отношения к роли, — это распространенный способ обмануть кандидатов, чтобы они «посмотрели, как они справляются» с неожиданностями. Но вам когда-нибудь нравилось, когда вас обманывали во время интервью? Нет, я тоже. Эти «уловки» оставляют кислый привкус во рту большинства хороших кандидатов.

Проще говоря, убедитесь, что техническая оценка (которую вы должны провести) соответствует должности, на которую вы нанимаете. По крайней мере, тогда у кандидатов есть шанс на успех, даже если вы подбросите им это (чего я бы не советовал)

Совет 2. Убедитесь, что техническая оценка отвечает на вопросы, на которые вы хотите получить ответ

Многие менеджеры по найму проводят «стандартную» оценку во время собеседования. Эти оценки часто не дают полезной информации о кандидате и его навыках.

Любая оценка должна предоставлять дополнительную информацию, которая поможет менеджерам по найму (и кандидатам) принимать решения. Если техническое упражнение не отвечает на вопросы, которые вы намеревались задать, или не предоставляет дополнительную информацию для принятия решений, то оно того стоило? Было бы лучше потратить это время и усилия на что-то другое?

Если техническое упражнение не отвечает на вопросы, которые вы намеревались задать, или не предоставляет дополнительную информацию для принятия решений, то оно того стоило? Было бы лучше потратить это время и усилия на что-то другое?

Я довольно часто вижу это в крупных компаниях, где оценка теперь является частью процесса управления персоналом. Как менеджер по найму в этих организациях, вы просто обязаны это делать, даже если во многих случаях это мало что дает.

Технические оценки могут быть бесценны, но они также могут быть устаревшими и бессмысленными.

Обязательно определите, на какой вопрос отвечает оценка, и при необходимости улучшите оценку. Стоит часто пересматривать оценки и корректировать их на основе отзывов.

В конце концов, если вы чувствуете, что оценка бесполезна, значит, так оно и есть. Хорошая техническая оценка даст вам более глубокое понимание и отзывы о способности кандидатов выполнять работу, на которую вы нанимаете.

Совет 3.

Убедитесь, что кандидат знает, что есть оценка

Убедитесь, что кандидат знает, что есть оценкаРекомендуется сообщить потенциальным кандидатам формат собеседования, включая любые технические оценки. Тем не менее, многие менеджеры по найму не любят говорить кандидату, какой будет формат.

Почему бы и нет?

Если вы не пытаетесь их обмануть, имеет ли значение, что они знают о технической оценке?

Если ваша техническая оценка хороша и ценна, то не имеет значения, что кандидат может немного подготовиться. На самом деле, вы должны приветствовать кандидата, который спланировал и подготовился.

Если остальная часть процесса найма выполнена хорошо (отличное объявление, хорошее телефонное интервью и т. д.), то оценка должна быть просто еще одной частью процесса, и частью, предназначенной для предоставления информации, а не обмана.

На каждом собеседовании, за которое я отвечаю, я убеждаюсь, что кандидат знает формат, время, с кем он встретится и какие ожидания есть от кандидата. Это позволяет кандидату изучить тех, кто проводит собеседование, и выполнить некоторую подготовительную работу. И это должно означать лучшее интервью для обеих сторон.

И это должно означать лучшее интервью для обеих сторон.

Если кандидату сообщают о технической оценке, это также означает, что он меньше удивится и не почувствует себя обманутым. Никто не хочет уходить с собеседования с чувством обмана.

Совет 4. Разделите оценку на две части: дома и под наблюдением.

Если все сделано правильно, техническая оценка может стать хорошим фильтром перед собеседованием. Например, для наших ролей разработчиков мы даем потенциальным кандидатам задание по кодированию, которое нужно выполнить дома и в свободное время. Затем они отправляют это на рассмотрение.

Имеет множество положительных эффектов. Он отфильтровывает многих людей, которые просто «хотят работать», оставляя с нами тех, кто хочет сделать карьеру. Мы предпочитаем последнее. Это также дает нам фактическое кодовое решение для проверки. Разработчики будут писать код как часть своей повседневной работы, так что что может быть лучше, чем просмотреть реальный код, который они написали, чтобы увидеть, насколько они хороши.

Тем не менее важно следить за этой технической оценкой на собеседовании (если кандидат успешно проходит собеседование). Таким образом, вы можете поговорить о коде, который они отправили. Почему так написали? Почему бы не сделать это по-другому? Зачем использовать этот шаблон, а не этот другой? Как насчет тестов? и т. д. Этот же метод применим ко всем типам отраслей — собеседование — это возможность узнать больше о принятии решения и подходе, который использовал кандидат.

Еще одна причина, по которой важно следить за технической рецензией на собеседовании, заключается в том, чтобы убедиться, что кандидат действительно создал оригинальную работу. Если да, то они смогут это объяснить, расширить и рассказать об этом.

Этот метод может сработать не только для разработчиков. Оценку перед собеседованием можно организовать практически для любой сферы бизнеса.

Не забывайте, что это всего лишь снимок чьей-то работы, и он будет иметь естественные ограничения, например, из-за нехватки времени.

Совет 5. Дайте отзыв о технической оценке

Золотое правило для всех менеджеров по найму — предоставлять своевременный и содержательный отзыв кандидатам. Это особенно верно для кандидатов, которые сделали технические оценки.

Кандидатам нравится знать, что они сделали хорошо, чего не хватало и что вы, как команда по найму, ожидали увидеть. Без этой обратной связи весь процесс может показаться немного несправедливым. Обратная связь помогает людям совершенствоваться и определять области, в которых они преуспевают.

Итак, вот еще 5 советов:

- Убедитесь, что техническая оценка соответствует роли

- Убедитесь, что техническая оценка ответит на вопросы, на которые вы хотите получить ответы

- Убедитесь, что кандидат знает, что есть оценка

- Сделайте оценку двух частей, одну дома, одну под наблюдением

- Оставить отзыв о технической оценке

Примечание. Моя новая книга Remaining Relevant доступна на Amazon.

Помните, что адреса электронной почты постоянно подделываются; даже электронное письмо, якобы пришедшее из надежного источника, на самом деле могло быть инициировано злоумышленником.

Помните, что адреса электронной почты постоянно подделываются; даже электронное письмо, якобы пришедшее из надежного источника, на самом деле могло быть инициировано злоумышленником. Периодически проверяйте, установлены ли обновления, и сканируйте систему на наличие возможных инфекций.

Периодически проверяйте, установлены ли обновления, и сканируйте систему на наличие возможных инфекций.