Работа над ошибками С Кэти Пайпер — «Прекрасно, если вы довольны вашим телом, а если нет??? Программа «Работа над ошибками» Наглядно покажет, на что готовы пойти участники, чтобы вернуть своего тело в то состояние, которое дала им мать природа. А Кэти Пайпер поможет им в этом нелегком деле!»

Всем Привет!

Я подсела на канал TLC. Там идут передачи исключительно про жизнь и исключительно американские. Документальные. Никаких развлекательных там нет. К сожалению, получается его смотреть только перед сном. Но и перед сном там показывают много всего интересного. «Я вешу 300 кг», «Аномалии тела», «Я стесняюсь своего тела», «Работа над ошибками с Кэти Пайпер» и много другое. Все их я смотрю с большим удовольствием.

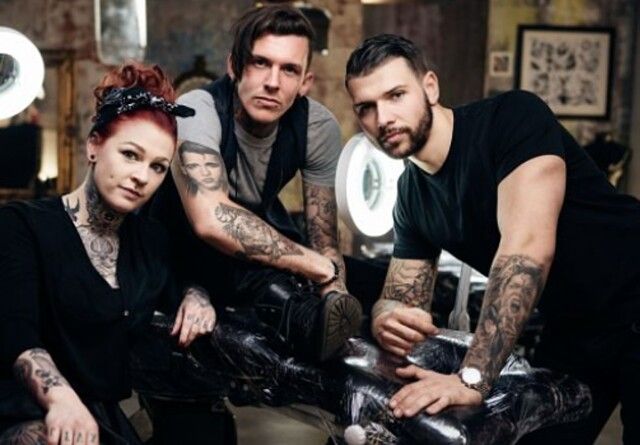

Про последнюю передачу, а именно про «Работа над ошибками с Кэти Пайпер» я хотела бы рассказать вам подробнее. Эта передача, я считаю, будет актуальна во все времена. В основном она касается подростков, которые под веянием моды, под влиянием друзей или что бы просто выделиться делают со своим телом невероятное. А потом через много лет жалеют о своей бурной молодости и стараются предостеречь новое поколение от таких же ошибок, рассказывая и показывая на собственном примере.

В основном она касается подростков, которые под веянием моды, под влиянием друзей или что бы просто выделиться делают со своим телом невероятное. А потом через много лет жалеют о своей бурной молодости и стараются предостеречь новое поколение от таких же ошибок, рассказывая и показывая на собственном примере.

Ведущая проекта — Кэти Пайпер. Британская журналистка, модель. 32 года. Имеет прекрасную дочку. Очень хорошая, интересная девушка. На нее приятно смотреть. Мне она нравится.

Мало кто знает, но с этой замечательной девушкой произошла самая настоящая трагедия в 2008 году.

Кэти познакомилась с парнем по интернету. Месяц любовной переписки, парень заваливал её подарками, сообщениями в сетях. Кэти даже стала уставать от такого внимания. Тогда Кэти решила расстаться с ним. Парень пригласил её в кафе, чтобы в последний раз провести вечер с ней. Подарил шикарный букет роз и после кафе пригласил к себе домой. Кэти согласилась.

Подарил шикарный букет роз и после кафе пригласил к себе домой. Кэти согласилась.

Как только дверь его дома закрылась, парня как будто подменили. Он стал зверем. Он до полусмерти избил Кэти и изнасиловал. Она чудом выбралась из его дома живой.

Через некоторое время, она встречает возле её дома бомжа с протянутой кружкой. Она уже хотела бросить в кружку мелочь, как бомж выплеснул содержимое кружи Кэти в лицо. Это была серная кислота….

Позднее выяснилось, что этот парень был специально подговорен её недавним другом по переписке.

ДЕВУШКИ БУДЬТЕ ПРЕДЕЛЬНО ОСТОРОЖНЫ, ЗНАКОМЯСЬ С КЕМ-ЛИБО НА САЙТАХ ЗНАКОМСТВ!!!

Вы можете найти любого от афериста до маньяка. И тогда вас спасет только чудо.

Кэти решила стать ведущей это передачи. На вопрос почему? она ответила:

6 лет назад меня облили кислотой.

Я перенесла более 200 операций, чтобы избавиться от последствий этого нападения. Я была слепой. Моя роговица была сожжена кислотой. Мне сделали более 70 операций на глаза. Поэтому я заинтересовалась людьми, которые меняют внешность по собственной воле.

Передача длится час, включая рекламы. Каждый выпуск посвящен чему-то одному. Тату, пирсинг, пластические операции и т.д.

ТАТУ

Татуировки, о которых пожалели люди

Что в переводе означает «Япошка». Согласитесь, невесело, обидно.

Тату во всю грудь с розами и замком.

Имя любимого мужчины на шее

Но в каждом выпуске на 100 сожалеющих найдется 1000 жаждующих сделать тату.

ПИРСИНГ

ПЛАСТИКА

Ну и к чему я тут городила всё это?

А к тому, дорогие мои, что самая лучшая красота — естественная. Натуральная. Вы себя никогда не сделаете лучше, чем вас создала природа.

Натуральная. Вы себя никогда не сделаете лучше, чем вас создала природа.

Я не противник всех способ изменения своего тела, но я считаю,что это должно быть в меру!

Если тату, то маленькая и которую можно скрыть под одеждой, если грудь, то максимально натуральная.

Я искренне рада за людей, которые действительно хорошо изменили тело. Они довольны. Они счастливы.

Но также много людей которые не понимают, где была их голова, когда они совершали то или иное действие.

Я так же рада, что они одумались и хотят встать на путь истинный.

Ведь удаление ( к примеру лазерное удаление тату) и больнее, и дороже и дольше чем сама набивка татуировки. А ведь и не всегда удалится татуировка полностью!

Так что, думайте, думайте и еще раз думайте!!!

Моё хобби — вышивка! Вышивка — это инфекция, передающаяся схемо-ниточным путем

КАК сделать САЛОННУЮ процедуру у себя ДОМА?

КАК ОТРАСТИТЬ ВОЛОСЫ? КОПЕЕЧНОЕ средство

Настройка POP, IMAP и SMTP для Outlook.

com

comOutlook.com

Почта

Почта

Настройка POP, IMAP и SMTP для Outlook.com

Outlook.com Еще…Меньше

Если вы пытаетесь добавить вашу учетную запись на Outlook.com в другое почтовое приложение, вам могут потребоваться параметры POP, IMAP или SMTP для Outlook.com. Вы можете найти их ниже или по ссылке Настройка POP и IMAP на Outlook.com.

Если вы хотите добавить учетную запись Outlook.com на смарт-устройство, например на камеру безопасности дома, вам потребуется пароль приложения. Дополнительные информации см. в Outlook.com учетной записи в другом почтовом приложении или на смарт-устройстве.

Если вы хотите добавить учетную запись Outlook.com в другую почтовую программу, поддерживающую протокол POP или IMAP, используйте указанные ниже параметры сервера.

Примечания:

- org/ListItem»>

Доступ по протоколу POP отключен по умолчанию. Сведения о его включении см. в разделе Включение доступа по протоколу POP в Outlook.com.

-

Outlook.com не требуется безопасная проверка пароля (SPA).

Сведения о сервере входящей и исходящей почты одинаковы.

-

Имя сервера IMAP outlook.office365.com

-

Порт IMAP: 993

org/ListItem»>

-

Имя pop-сервера outlook.office365.com

-

POP-порт: 995

-

Метод шифрования POP TLS

-

Имя SMTP-сервера: smtp-mail.outlook.com

-

Метод шифрования SMTP Starttls

Метод шифрования IMAP TLS

Порт SMTP: 587

Если вы хотите получать доступ к почте в Outlook.com по протоколу POP, вам потребуется включить его.

-

Выберите Параметры > Просмотреть все параметры Outlook > Почта > Синхронизация электронной почты.

-

В разделе параметров POP и IMAP выберите Да в строке Разрешить устройствам и приложениям использовать протокол POP.

-

Нажмите Сохранить.

Если вы пытаетесь подключить другую учетную запись к Outlook.com с помощью протокола POP, вам может понадобиться изменить некоторые настройки вашего почтового провайдера для того, чтобы наладить подключение, которое могло быть заблокировано.

-

Для учетных записей Gmail с доступом по протоколу POP, выполните указанные ниже действия.

Для учетных записей Yahoo с доступом по протоколу POP, выполните указанные ниже действия.

org/ListItem»>

При использовании других провайдеров электронной почты следует обратиться к ним за инструкциями для разблокировки подключения.

Ошибка подключения может появиться, если вы настроили учетную запись Outlook.com как IMAP в нескольких почтовых клиентах. Мы работаем над исправлением и обновим эту статью, когда у нас будет больше информации. В настоящее время попробуйте следующее обходное решение:

-

Перейдите на страницу https://account.live.com/activity и войдите в систему, указав адрес электронной почты и пароль учетной записи, в которой возникает проблема.

-

В разделе Недавние действия найдите событие Тип сеанса, которое соответствует времени последней ошибки подключения, и щелкните его, чтобы развернуть.

-

Нажмите кнопку Это я, чтобы разрешить подключение по протоколу IMAP.

-

Попробуйте подключиться к учетной записи с помощью IMAP-клиента.

Дополнительные сведения о том, как пользоваться страницей «Недавние действия», см. в статье Что такое страница «Недавние действия»?.

Если вы используете Outlook.com для доступа к учетной записи, использующей домен, который не является @live.com, @hotmail.com или @outlook.com, возможно, вы не сможете синхронизировать свои учетные записи с помощью IMAP. Чтобы устранить эту проблему, удалите подключенную учетную запись IMAP в Outlook.com и перенастроите ее как подключение ПО POP. Чтобы получить инструкции по перенастройке учетной записи для использования POP, обратитесь к поставщику учетной записи электронной почты.

Если вы используете учетную запись GoDaddy, следуйте этим инструкциям, чтобы изменить параметры учетной записи GoDaddy для использования подключения по протоколу POP. Если использование протокола POP не решило проблему, или необходимо включить протокол IMAP ( отключен по умолчанию), следует обратиться в службу поддержки GoDaddy.

Есть дополнительные вопросы?

|

Чтобы получить поддержку в Outlook.com, щелкните здесь или выберите в строке меню и введите запрос. Если вам не удастся решить проблему самостоятельно, прокрутите страницу вниз до надписи Все еще нужна помощь? и выберите Да. Чтобы связаться с нами в Outlook.com, необходимо войти в систему. Если не удается войти, щелкните здесь. |

||

|

Дополнительные сведения об учетной записи Майкрософт и подписках см. |

||

|

|

Чтобы получить справку и устранить неполадки с другими продуктами и службами Майкрософт, укажите свою проблему здесь. |

|

|

Публикуйте вопросы, следите за обсуждениями и делитесь знаниями в сообществе Outlook.com. |

См. также

Что такое протоколы IMAP и POP?

Параметры почтовых протоколов POP и IMAP для Outlook

Распространенные ошибки SSL/TLS и способы их исправления

Подпишитесь на наши информационные бюллетени и дайджесты, чтобы получать новости, статьи экспертов и советы по SEO

Введите правильный адрес электронной почты

Спасибо за подписку!

Чтение: 13 мин.

18 марта 2021 г.

Аудит веб-сайта

Безопасность веб-сайта

Техническая поисковая оптимизация является основой всех других усилий по оптимизации, и если на вашем веб-сайте есть недостатки в безопасности, маловероятно, что вы сможете привлечь своих посетителей и попасть в топ поисковой выдачи.

В наших предыдущих постах мы обсуждали общие вопросы безопасности веб-сайтов и важность перехода на HTTPS. Теперь мы хотим затронуть тему SSL/TLS-сертификатов и ошибок, которые могут поставить под угрозу информацию, хранящуюся на вашем веб-сайте, и снизить эффективность поиска.

Что такое SSL/TLS и почему это важно

SSL (Secure Sockets Layer) обеспечивает безопасное перемещение информации по сетям, а TLS (Transport Layer Security) — это обновленная версия SSL. Оба представляют собой стандартную технологию шифрования, которая защищает информацию между браузером пользователя и веб-сайтом. SSL был введен в 1995 и обновлен до TLS в 1999 году, чтобы удовлетворить растущий спрос на защиту конфиденциальных данных.

Термины SSL/TLS взаимосвязаны с HTTPS (защищенный протокол передачи гипертекста): соединение HTTPS означает, что веб-сайт передает данные по технологии SSL или TLS.

Протоколы постоянно обновляются, и все предыдущие версии считаются устаревшими. Мы поговорим об этом позже, когда будем объяснять устаревшие ошибки SSL/TLS. Главное понимать, что лучше всего использовать текущую версию TLS, так как все остальные уступают ей.

Как SSL/TLS влияет на ранжирование в поисковых системах

Google ставит безопасность пользователей в число главных приоритетов и повышает требования к сертификатам SSL/TLS. HTTPS является сигналом ранжирования с 2014 года. Другие поисковые системы не очень активно высказывались о том, как безопасность влияет на их рейтинг, а еще в 2014 году Bing даже объявил, что не планирует повышать рейтинг веб-сайтов HTTPS.

Однако не стоит недооценивать значение безопасного протокола и шифрования. Любая уязвимость может привести к раскрытию пользовательских данных, проблемы с сертификатами SSL/TLS могут привести к тому, что веб-сайт станет недоступным, а предупреждения безопасности, отображаемые браузерами, могут отпугнуть потенциальных посетителей.

В 2017 году Google Chrome начал показывать предупреждение «Небезопасно» на не-HTTPS-страницах, которые запрашивали конфиденциальную информацию (данные кредитной карты или пароли), а год спустя он начал помечать все веб-сайты, которые не перешли на безопасный протокол как «Небезопасный». Теперь на страницы HTTPS приходится более 90% времени просмотра в Chrome.

Большинство популярных браузеров помечают незащищенные веб-страницы с помощью значка замка: в Safari вы увидите его, только если веб-сайт надежно зашифрован, а в Firefox зачеркнутый замок сигнализирует о HTTP-страницах с функцией входа в систему.

Информация о подключении в Chrome Хотя преимущества SSL/TLS и риски, связанные с его непринятием, лежат на поверхности, в действительности мир далек от стопроцентного HTTPS. Отчет за 2018 год показывает, что более 32% веб-серверов американских компаний имеют самый низкий уровень шифрования SSL/TLS, а более 7% используют уязвимый и устаревший протокол.

Исполнительный директор Let’s Encrypt объясняет низкий уровень принятия SSL/TLS тем фактом, что этими протоколами сложно управлять. Но есть такие решения, как Let’s Encrypt, которые значительно помогают владельцам веб-сайтов, автоматизируя получение сертификатов SSL/TLS и управление ими. Имея в своем распоряжении множество полезных инструментов, не так уж сложно поддерживать безопасность вашего веб-сайта.

Как исправить основные ошибки SSL/TLS

Когда вы осознаете важность правильного шифрования и имеете сертификат SSL/TLS, это не гарантирует, что у вас не возникнет проблем с ним. Регулярно сканируйте свой сайт на наличие серьезных уязвимостей SSL/TLS. Вы можете быстро сделать это в аудите веб-сайта SE Ranking — перейдите к части Безопасность веб-сайта в разделе Отчет о проблеме :

Теперь давайте перейдем к анализу этих ошибок SSL/TLS и возможных решений для каждой из них.

1. Сертификат безопасности веб-сайта с истекшим сроком действия

Любой сертификат SSL/TLS имеет ограниченный срок службы, который с годами сокращается из-за постоянно растущих проблем с безопасностью. Срок действия был сокращен до пяти лет в 2011 г., до трех лет в 2015 г. и до двух лет в 2018 г. Начиная с сентября 2020 г. новые сертификаты действуют всего 398 дней (13 месяцев). Apple первой объявила, что Safari не будет принимать сертификаты с более длительным сроком действия; Google и Mozilla вскоре последовали этому решению.

Срок действия был сокращен до пяти лет в 2011 г., до трех лет в 2015 г. и до двух лет в 2018 г. Начиная с сентября 2020 г. новые сертификаты действуют всего 398 дней (13 месяцев). Apple первой объявила, что Safari не будет принимать сертификаты с более длительным сроком действия; Google и Mozilla вскоре последовали этому решению.

Информация об истечении срока действия сертификата открыта для всех в браузере:

Что происходит, когда срок действия вашего сертификата SSL/TLS истекает? Ваш веб-сайт станет недоступен, а пользователи, пытающиеся его посетить, увидят предупреждающее сообщение в своем браузере. Это подтолкнет посетителей к развороту, и ваш бизнес может столкнуться с потерей трафика, доходов и репутации.

Во избежание подобных ситуаций обязательно следите за сроком действия и своевременно обновляйте сертификат. Существуют автоматизированные решения, такие как Let’s Encrypt или AWS Certificate Manager, которые помогают отслеживать ваши сертификаты SSL/TLS, а также инструменты мониторинга, такие как Sematext, которые отправляют несколько предупреждений до истечения срока действия сертификата. Многие эмитенты сертификатов также предоставляют возможность установить автоматическое продление.

Многие эмитенты сертификатов также предоставляют возможность установить автоматическое продление.

Но если срок действия сертификата безопасности веб-сайта истек, как его исправить? Вам необходимо вручную обновить сертификат или приобрести новый. Каждое продление или покупка подтверждает подлинность вашего веб-сайта и текущую версию шифрования. Процесс проходит в несколько этапов:

- Выбор типа сертификата . Большинство органов выдачи предоставляют несколько вариантов для различных нужд: от внутренней сети до крупного веб-сайта. Этот шаг не применяется, если вы продлеваете свой сертификат и не хотите переходить на другой тип (например, имеет смысл перейти на сертификат Wildcard при добавлении поддоменов на веб-сайт). При покупке сертификата помните, что в Интернете продаются мошеннические сертификаты, которые подвергают риску безопасность вашего сайта. Узнайте об эмитенте перед покупкой. Вы можете установить записи CAA, чтобы избежать ненадежных центров сертификации.

Некоторые центры сертификации, которым вы можете доверять, включают Digicert, GlobalSign, Sectigo, Thawte.

Некоторые центры сертификации, которым вы можете доверять, включают Digicert, GlobalSign, Sectigo, Thawte. - Генерация запроса на подпись сертификата (CSR) . Вам необходимо сгенерировать CSR от вашего хостинг-провайдера. Процесс довольно прост, но зависит от веб-хостинга. В результате у вас будет CRS для загрузки с вашим провайдером SSL/TLS и файл закрытого ключа, который можно найти в используемой вами ОС.

- Активация и проверка сертификата . Вам необходимо подтвердить право собственности на свой домен по электронной почте, записи CNAME или файлу проверки. Этот процесс также зависит от провайдера, поэтому вы можете уточнить детали у своего веб-хостинга.

- Проверка . После установки сертификата запустите проверку SSL/TLS, чтобы убедиться, что все работает правильно. Вот пример инструмента онлайн-проверки:

Если вы переходите на HTTPS в этот момент и сертификат устанавливается впервые, вам необходимо перенаправить HTTP-трафик веб-сайта на его HTTPS-версию и добавить безопасную версию. к инструментам для веб-мастеров. Узнайте больше об этих технических особенностях из нашего поста о переносе веб-сайта на HTTPS.

к инструментам для веб-мастеров. Узнайте больше об этих технических особенностях из нашего поста о переносе веб-сайта на HTTPS.

Чтобы избежать истечения срока действия сертификата в будущем, не игнорируйте уведомления об истечении срока действия и для вашего удобства найдите решение для управления сертификатами.

2. Устаревший протокол безопасности

Технологии шифрования развиваются с годами, как и риски безопасности и потенциальные хакерские атаки. Это одна из причин, по которой жизненный цикл сертификата SSL/TLS сокращается, а также почему версии обновляются, а предыдущие объявляются устаревшими и небезопасными.

Поскольку TLS был представлен как обновление SSL (в то время версия 3.0), любая версия TLS более безопасна, чем SSL. Последняя версия протокола — TLS 1.3, выпущенная в 2018 году: она имеет улучшенный криптографический алгоритм и требует только одного кругового обхода для рукопожатия (что означает, что браузеру проще подключиться к серверу вашего сайта).

Начиная с 2020 года все основные браузеры отображают предупреждения для веб-сайтов, использующих TLS 1.0 или 1.1, и запрещают доступ пользователей. С учетом сказанного вы можете использовать текущую версию TLS и отключить старые.

Есть несколько способов проверить, какую версию протокола использует веб-сайт:

- На вкладке Безопасность в Chrome DevTools:

- В сторонней программе проверки. Некоторые из них предоставят информацию о том, какие версии TLS и SSL включены:

Чтобы включить последнюю версию TLS, сначала убедитесь, что ваш веб-сайт настроен для ее использования. Запустите тест SSL-сервера и проверьте раздел Configuration в результатах:

Затем обратитесь к своему хостинг-провайдеру и узнайте, что вам нужно сделать, чтобы включить последнюю версию протокола. Как правило, вам необходимо указать правильный протокол в файле конфигурации вашего сервера.

Например, если ваш сайт работает на сервере Nginx, вам нужно будет отредактировать файл nginx. conf и указать версию TLS, которую вы установили. Добавьте обновленный протокол и отключите все устаревшие версии. Строка конфигурации будет выглядеть так:

conf и указать версию TLS, которую вы установили. Добавьте обновленный протокол и отключите все устаревшие версии. Строка конфигурации будет выглядеть так:

ssl_protocols TLSv1.2 TLSv1.3;

Если выяснится, что ваш сайт не поддерживает TLS 1.2 или 1.3, вам необходимо связаться с веб-хостингом и, возможно, перейти на другой тарифный план.

3. Несоответствие имени сертификата

Несоответствие имени сертификата обычно происходит, когда имя домена в сертификате SSL/TLS не соответствует тому, что пользователь ввел в браузере. Пользователи увидят предупреждение:

За ошибкой несоответствия доменного имени сертификата SSL стоят несколько причин:

- Доступ к вашему веб-сайту осуществляется через внутреннее доменное имя , которое не указано в сертификате (например, вы вводите yourwebsite.localhost и ваш сертификат имеет только yourwebsite.com ). Как исправить ошибку несоответствия имени сертификата SSL? Получив сертификат SAN (альтернативное имя субъекта), который позволяет включать несколько имен хостов в один сертификат.

Обратите внимание, что SAM доступен не во всех планах с разными центрами сертификации.

Обратите внимание, что SAM доступен не во всех планах с разными центрами сертификации. - Ваш веб-сайт может быть оценен как с «www» , так и без него, но в сертификате указано только одно доменное имя. Важно решить, использовать ли «www» с доменным именем, перенаправлять весь трафик на выбранную версию и получить сертификат SSL/TLS в соответствии с выбранной версией (с «www» или без него). Мы даем более подробную информацию о том, как это влияет на вашу поисковую оптимизацию, в нашей статье о доменных именах с www и без www. Сертификат с SAN также является решением здесь.

- Ваш веб-сайт использует тот же IP-адрес, что и другие , и не имеет отдельного протокола. Большинству ресурсов не нужен выделенный IP (если только они не отправляют много писем), а общий стоит дешевле. Если у вас есть общий IP-адрес, вам необходимо указать свое доменное имя в расширении протокола под названием SNI (Server Name Indication). С SNI сервер выберет сертификат TLS, уникальный для данного имени хоста и соответствующий закрытый ключ, вместо того, чтобы использовать сертификат по умолчанию, используемый несколькими сайтами.

- Хостинг-провайдер вашего веб-сайта имеет предварительно настроенные параметры , которые принудительно используют SSL/TLS для вашего доменного имени. Чтобы решить эту проблему, вам нужно связаться с провайдером и позволить ему заменить свой сертификат на ваш или рассмотреть возможность перехода к другому провайдеру.

Вы можете проверить, какие доменные имена защищены вашим сертификатом SSL/TLS, с помощью онлайн-инструмента проверки. Например:

4. Устаревший алгоритм шифрования

Когда пользователь заходит на веб-сайт, его браузер аутентифицирует сертификат TLS с помощью процесса, называемого рукопожатием. Наборы шифров, которые представляют собой алгоритмы, шифрующие каждое соединение, играют решающую роль в начале этого процесса: браузер сообщает, какие наборы шифров он поддерживает, а сервер отвечает наиболее безопасным. Если набор шифров, настроенный на сервере, недостаточно надежен, браузер выдаст предупреждение об «устаревшей криптографии».

Набор шифров включает несколько шифров, каждый из которых представляет определенную криптографическую функцию. До TLS 1.3 наилучшая рекомендуемая комбинация состояла из четырех шифров:

- Алгоритм обмена ключами между сервером и браузером (ECDHE)

- Цифровая подпись , помогающая аутентифицировать сертификат (ECDSA)

- A шифр для безопасной передачи данных (AES-256-GCM)

- Алгоритм аутентификации сообщения (SHA384)

Набор шифров TLS 1.3 состоит только из двух последних шифров — эта версия по умолчанию не поддерживает устаревшие алгоритмы обмена ключами и аутентификации. Хотя TLS 1.2 по-прежнему можно использовать для безопасного соединения, шифры, принимаемые этой версией, различаются по качеству, что может привести к уязвимости к кибератакам. С последней версией TLS вы получаете меньше вариаций в шифрах, а весь процесс рукопожатия становится быстрее, проще и безопаснее.

Убедитесь, что вы не используете устаревшие криптографические алгоритмы. Чтобы узнать, какие наборы шифров включены на вашем сервере, вы можете запустить онлайн-тест сервера SSL/TLS:

Если вы обнаружите, что слабые шифры все еще поддерживаются вашим TLS, вам необходимо отключить их в конфигурации сервера. Также имеет смысл установить предпочтительный порядок шифрования, чтобы указать, какие шифры браузеры будут отдавать приоритет при подключении к вашему веб-сайту. Для этого сначала проверьте рейтинги безопасности шифров и шифровальных строк.

Защитите свой веб-сайт как профессионал

Простая истина заключается в том, что вы не можете обойтись без надежных мер безопасности веб-сайта, и одним из основных аспектов защиты вашего сайта от кибератак и раскрытия данных является правильная настройка и управление SSL/TLS. . Мы рекомендуем вам обновиться до последней версии TLS, настроить оповещения о дате истечения срока действия сертификата, включить наиболее безопасную криптографию и регулярно сканировать ваш протокол на наличие уязвимостей. Киберугрозы продолжают развиваться, поэтому следите за тем, насколько безопасно пользователи подключаются к вашему веб-сайту.

Киберугрозы продолжают развиваться, поэтому следите за тем, насколько безопасно пользователи подключаются к вашему веб-сайту.

Аудит веб-сайтов

Безопасность веб-сайтов

5118 просмотров

Браузеры блокируют доступ к сайтам HTTPS с использованием TLS 1.0 и 1.1, начиная с этого месяца большинство основных браузеров в конце этого месяца.

Сюда входят веб-сайты крупных банков, правительств, новостных организаций, телекоммуникационных компаний, магазинов электронной коммерции и интернет-сообществ, согласно отчету, опубликованному сегодня британской технологической фирмой Netcraft.

Все 850 000 веб-сайтов используют HTTPS, но в такой слабой версии. Веб-сайты поддерживают соединения HTTPS через криптографические сертификаты, построенные на протоколах TLS 1.0 и TLS 1.1.

Это древние протоколы, выпущенные в 1996 и 2006 годах соответственно. Протоколы используют слабые криптографические алгоритмы и уязвимы для ряда криптографических атак, которые были раскрыты за последние два десятилетия, таких как BEAST, LUCKY 13, SWEET 32, CRIME и POODLE. Эти атаки позволяют злоумышленникам расшифровывать HTTPS и получать доступ к веб-трафику пользователя в виде открытого текста.

Эти атаки позволяют злоумышленникам расшифровывать HTTPS и получать доступ к веб-трафику пользователя в виде открытого текста.

В 2008 г. (TLS 1.2) и 2017 г. (TLS 1.3) были выпущены новые версии этих протоколов, которые считаются более совершенными и безопасными в использовании, чем TLS 1.0 и TLS 1.1.

Об удалении TLS 1.0 и TLS 1.1 было объявлено два года назад

После выпуска TLS 1.3 весной 2018 года четыре производителя браузеров — Apple, Google, Mozilla и Microsoft — собрались вместе и совместно объявили в октябре 2018 планирует отказаться от поддержки TLS 1.0 и TLS 1.1 в начале 2020 года.

Первые этапы этого устаревания начались в прошлом году, когда браузеры начали помечать сайты, использующие TLS 1.0 и TLS 1.1, индикатором «Незащищенный» в строке URL-адреса и значком замка, намекая пользователям, что HTTPS-соединение не является безопасным. в безопасности, как они могли себе представить.

Изображение: ZDNet Позже в этом месяце браузеры перейдут от показа скрытого предупреждения к отображению полностраничных ошибок, когда пользователи заходят на сайты, использующие TLS 1.

Я перенесла более 200 операций, чтобы избавиться от последствий этого нападения. Я была слепой. Моя роговица была сожжена кислотой. Мне сделали более 70 операций на глаза. Поэтому я заинтересовалась людьми, которые меняют внешность по собственной воле.

Я перенесла более 200 операций, чтобы избавиться от последствий этого нападения. Я была слепой. Моя роговица была сожжена кислотой. Мне сделали более 70 операций на глаза. Поэтому я заинтересовалась людьми, которые меняют внешность по собственной воле.

в разделе Справка по учетной записи и выставлению счетов.

в разделе Справка по учетной записи и выставлению счетов. Некоторые центры сертификации, которым вы можете доверять, включают Digicert, GlobalSign, Sectigo, Thawte.

Некоторые центры сертификации, которым вы можете доверять, включают Digicert, GlobalSign, Sectigo, Thawte. Обратите внимание, что SAM доступен не во всех планах с разными центрами сертификации.

Обратите внимание, что SAM доступен не во всех планах с разными центрами сертификации.